Blog

Curso gratuito de Linux e prova preparatória para certificação na 4Linux

A 4Linux informou que o curso Linux Beginners in Cloud Online (4449) será disponibilizado gratuitamente a todos os interessados, o curso é preparatório para a prova de certificação Linux Essentials.

Novos cursos DEVOPS da 4Linux: domine as ferramentas e impulsione sua carreira

Com estes 2 novos lançamentos, a oferta de cursos na carreira DEVOPS já totaliza 7 cursos. A 4linux lança esta semana dois novos cursos para atender a crescente demanda por

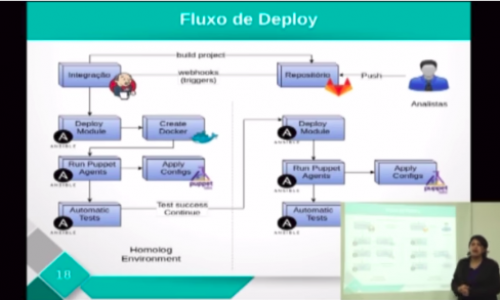

4Linux lança novos cursos DEVOPS: Integração e Entrega Contínua e Controle de Versões com Git

A 4linux lança esta semana dois novos cursos para atender a crescente procura por profissionais que conheça as ferramentas do mundo DEVOPS. O curso Integração e Entrega Continua com Git,

Descubra a Excelência da Nossa Formação Profissional!

Entenda porquê a nossa formação é a melhor no mercado!

Descubra como a Infraestrutura Ágil pode beneficiar sua empresa

4linux promoveu um workshop sobre Infraestrutura Ágil, a parte da prática DevOps aplicada a área de Operações. Já ouviu falar em DOCKER, GIT, JENKINS, PUPPET E ANSIBLE…? Provavelmente ao menos

Conheça as Ferramentas Essenciais para Trabalhar com PostgreSQL

Para quebrar o gelo iremos começar mostrando as principais ferramentas que um programador precisa conhecer para trabalhar com o PostgreSQL no seu dia-a-dia. Através de exemplos simples mostraremos suas principais

Conheça a experiência de um Arquiteto de Software no mundo DEVOPS

No último dia 3 de setembro aconteceu a prova beta test na sede da 4Linux em SP. Foram mais de 150 inscritos que fizeram a prova de seleção na plataforma

Entenda a importância da semântica do HTML para SEO e acessibilidade

Antes de tudo você sabe o que significa a palavra semântica? se·mân·ti·co 1. Relativo à semântica 2. Relativo a significação, ao significado. = SIGNIFICATIVO. https://www.priberam.pt/dlpo/sem%C3%A2ntica [consultado em 29-11-2017]. Podemos então entender

Cresce demanda por especialistas em banco de dados noSQL: 4Linux lança curso de MongoDB

Big Data e noSQL caminham juntos e com o crescimento de ‘analytics’ nas grandes corporações a busca por profissionais especialista em banco de dados noSQL aumentou na mesma proporção. Além

Como automatizar alterações no banco de dados com Phinx e DevOps

Em tempos que se fala tanto de DevOps quero te mostrar como utilizar o Phinx para efetuar alterações no seu banco de dados à medida que a sua aplicação evolui,