Segurança em Acesso: Entenda a Importância do Controle de Acesso

O controle de acesso é uma prática voltada para segurança do ambiente e que visa garantir que somente pessoas autorizadas tenham permissão para visualizar e realizar operações dentro de uma infraestrutura ou aplicação.

Para este processo existem três etapas, sendo elas:

- Autenticação: nesta etapa é informado qual é o usuário utilizado e também qual é sua credencial. Esta credencial pode ser, por exemplo, uma senha ou até mesmo uma chave privada.

- Autorização: caso as informações enviadas na etapa de autenticação sejam válidas, neste momento será verificado se este usuário possui a autorização para acesso e utilização deste objeto.

- Auditoria: por fim, serão coletadas informações sobre quais ações os usuários estão realizando dentro do servidor ou aplicação.

É importante ter uma política bem definida para que pessoas sem autorização não possam acessar e/ou visualizar dados da empresa. Com isso podemos garantir a integridade e a segurança das informações que trafegam em nosso ambiente.

Formas de autenticação

Como mencionado, a etapa de autenticação é composta por dois itens: usuário e credencial. O usuário deve ser único e pode variar de acordo com as configurações definidas em que estamos trabalhando, então pode ser por exemplo, o nome e o sobrenome do funcionário, pode ser o e-mail corporativo, pode ser o CPF dele etc.

Já para a confirmação da credencial, esta pode variar em vários tipos, como senha, chave privada, biometria, entre outros.

Senha

O controle através da senha é o método mais utilizado devido a sua facilidade de configuração e utilização. Neste formato, basta o usuário definir sua senha e utilizá-la para autenticar-se.

Senha com OTP

É possível utilizar o controle de senha e adicionar o modo de duplo fator de autenticação (2FA) na segurança para gerar tokens aleatórios que devem ser enviados junto com a senha. Este formato é conhecido como “senha descartável” ou One Time Password (OTP).

Chaves

Para acesso em servidores, é possível também realizar uma autenticação através de um par de chaves. Este modo é mais seguro do que uma senha, pois na geração do par de chave é utilizado um mecanismo de criptografia que é praticamente indecifrável enquanto na autenticação através de senha é passível de ataque do tipo brute force.

FreeIPA

O objetivo do FreeIPA é fornecer um ambiente centralizado de gerenciamento de identidade, políticas e auditoria, utilizando uma combinação de vários componentes FOSS como por exemplo:

- Linux (RHEL Based Linux)

- 389 Directory Server

- MIT Kerberos

- NTP

- DNS

- Dogtag Certificate System

- SSSD

Através dessas ferramentas, o FreeIPA consegue realizar configurações para que através de políticas HBAC (Host Based Access Control) possa ser dito quais servidores determinado usuário poderá acessar e também através da configuração do utilitário SUDO, quais comandos este usuário poderá executar dentro dos servidores.

Centralizador

Com o FreeIPA é possível centralizar em uma única ferramenta a autenticação, a autorização e também o gerenciamento de usuários, grupos e máquinas.

Replicação

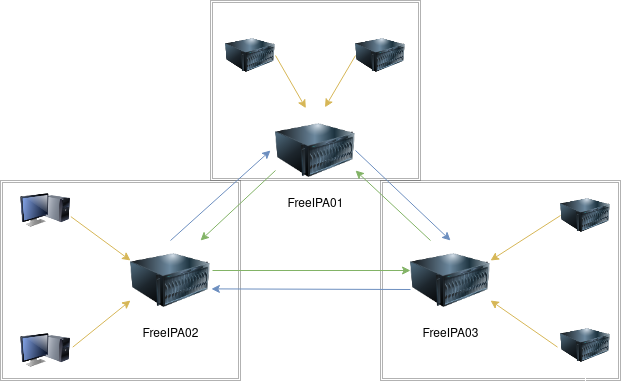

É possível criar mais de um servidor do FreeIPA e então criar uma replicação entre eles. Na arquitetura, todos servidores funcionam como se fossem servidores principais, então as informações que são enviadas à um deles, automaticamente é replicada.

Neste exemplo, temos três servidores que trocam informações entre si, a chave dessa topologia é que cada um desses servidores se encontram em locais diferentes. Dessa forma, o usuário pode usar suas credenciais para acessar sua máquina de trabalho e também os servidores independente do Data Center que estejam localizados.

Leia também

Temos uma série de posts aqui em nosso blog sobre as configurações com o FreeIPA. Não deixe de conferir.

- FreeIPA Server

- [Parte #2] – FreeIPA – Gerenciar Servidores e Adicionar chaves SSH

- [Parte #3] – FreeIPA – Gerenciar Grupos e SUDO

Líder em Treinamento e serviços de Consultoria, Suporte e Implantação para o mundo open source. Conheça nossas soluções:

About author

Você pode gostar também

Guia Prático: Como Instalar e Configurar um Proxy Reverso no NGINX

Neste Post você aprenderá como instalar o nginx e configurar um proxy reverso. Vamos começar com a instalação do NGINX. No meu caso, estou utilizando um CentOs 7, primeiramente

A lenda do arquivo perdido. Domine a busca de arquivos no Linux com o comando find!

Você já se perguntou como os especialistas em Linux conseguem encontrar arquivos em um emaranhado de diretórios? Saiba que há um comando mágico chamado find que lhes concede esse poder.

Prepare-se para a certificação RHCSA-LFCS e destaque-se no mercado de TI

Preparatório RHCSA-LFCS Você está procurando um curso que possa prepará-lo para passar no exame de certificação Redhat ou LFCS? Se sim, então não procure mais, porque o PREPARATÓRIO RHCSA-LFCS é