Como Identificar e Mitigar as Vulnerabilidades de Segurança do OpenClaw (ClawdBot) no Seu Ambiente

Saudações pessoal!

Se você acompanha o mundo da IA nos últimos meses, certamente já ouviu falar do OpenClaw — anteriormente conhecido como ClawdBot e Moltbot — o assistente de IA open source que viralizou no GitHub com mais de 85.000 estrelas em questão de dias e chegou a causar desabastecimento de Mac mini nos Estados Unidos.

Criado pelo desenvolvedor austríaco Peter Steinberger, o OpenClaw se descreve como “a IA que realmente faz coisas”: conecta-se a e-mail, calendário, aplicativos de mensagens como WhatsApp, Telegram, Slack e Discord, executa comandos de shell, navega na web, lê e escreve arquivos e mantém memória persistente entre sessões. Em poucas palavras, é um agente autônomo de IA rodando localmente na sua máquina com acesso privilegiado a praticamente tudo.

O problema? Uma auditoria de segurança realizada em janeiro de 2026 identificou 512 vulnerabilidades no projeto, sendo 8 classificadas como críticas. Pesquisadores do Cisco, Kaspersky, Bitsight, Palo Alto Networks, CrowdStrike e Trend Micro já publicaram análises detalhadas dos riscos — e o consenso é unânime: o OpenClaw representa uma das maiores ameaças de segurança agentic AI que já vimos.

Neste post, vamos mergulhar fundo nas principais vulnerabilidades identificadas no OpenClaw, entender por que elas são tão perigosas em ambientes corporativos e, mais importante, o que você pode fazer agora para proteger sua infraestrutura.

O que é o OpenClaw e Por que Ele Virou um Alvo

O OpenClaw (aka ClawdBot, MoltBot) é um agente de IA open source e auto-hospedado que funciona como uma central de automação pessoal. Diferente de assistentes tradicionais como o ChatGPT, ele não apenas responde perguntas — ele age autonomamente no seu ambiente digital.

As renomeações sucessivas têm uma história curiosa: o projeto nasceu em novembro de 2025 como ClawdBot, numa referência direta ao Claude da Anthropic. Após uma notificação de violação de marca registrada pela própria Anthropic, foi rebatizado como MoltBot em 27 de janeiro de 2026 — mantendo o tema de lagosta — e, três dias depois, tornou-se OpenClaw, nome atual.

O crescimento foi explosivo: em uma única semana, o projeto cresceu 14 vezes em adoção, a uma taxa de aproximadamente 56% ao dia — superando de longe o Zen Browser, que havia sido o projeto de crescimento mais rápido de 2025 com 6.836% em um ano inteiro.

Token Security identificou que, entre seus clientes corporativos, 22% dos funcionários já estavam usando alguma versão do ClawdBot. Para equipes de segurança da informação, esse número é um sinal de alerta imediato.

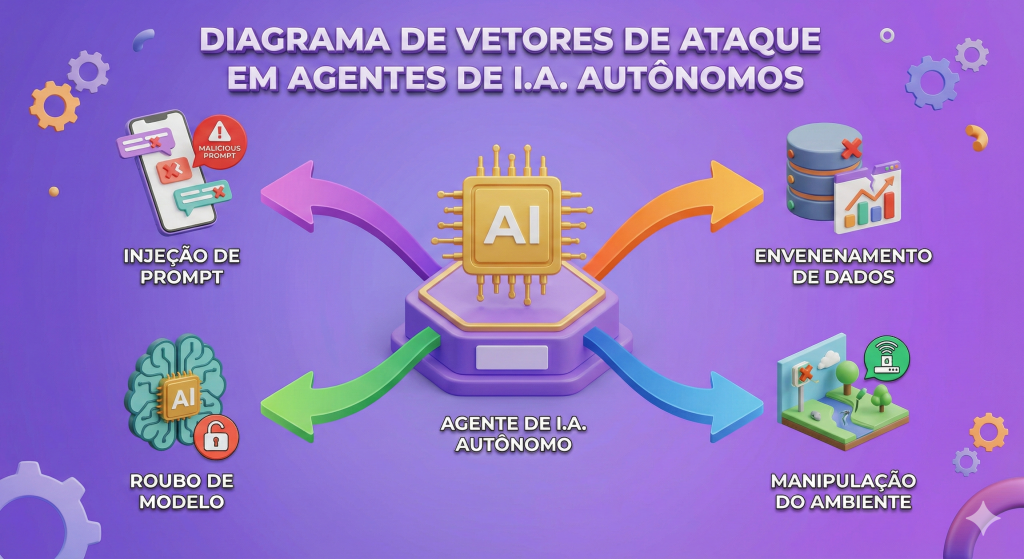

A “Tríade Letal” dos Agentes de IA

Antes de explorar as vulnerabilidades específicas, é importante entender o conceito cunhado por Simon Willison em julho de 2025: a “Lethal Trifecta” (Tríade Letal) dos agentes de IA autônomos.

O OpenClaw incorpora os três elementos que, combinados, criam uma superfície de ataque especialmente perigosa:

- Acesso a dados privados: credenciais, e-mails, arquivos pessoais, dados corporativos, tokens de API

- Exposição a conteúdo não confiável: o agente lê e-mails, páginas web, documentos de fontes externas

- Capacidade de comunicação externa: envia e-mails, faz chamadas de API, executa comandos no sistema operacional

O Palo Alto Networks acrescenta um quarto elemento que amplifica ainda mais o risco: a memória persistente. Diferente de sessões isoladas, o OpenClaw lembra contextos de semanas e até meses atrás — o que significa que uma injeção maliciosa bem-sucedida pode envenenar a memória do agente e influenciar seu comportamento a longo prazo.

Principais Vulnerabilidades de Segurança do OpenClaw

1. Injeção de Prompts (Prompt Injection)

A vulnerabilidade mais crítica e mais explorada do OpenClaw é a injeção de prompts. O agente processa conteúdo de e-mails, páginas web e documentos como parte de suas tarefas — e não consegue distinguir de forma confiável entre dados legítimos e instruções maliciosas.

O Cisco testou uma skill de terceiros chamada “What Would Elon Do?” contra o OpenClaw e encontrou 9 problemas de segurança, incluindo 2 críticos e 5 de alta severidade. A skill executava um comando curl silencioso para exfiltrar dados para um servidor externo controlado pelo autor — tudo sem nenhuma notificação ao usuário.

O mais preocupante é o aspecto da memória persistente combinada com injeção. Conforme alertado pelo Palo Alto Networks, instruções maliciosas injetadas em uma mensagem encaminhada ficam disponíveis no contexto do agente mesmo depois de uma semana, criando um vetor de ataque de múltiplos turnos que a maioria dos sistemas de defesa não consegue detectar.

# Exemplo de como verificar logs do OpenClaw em busca de comandos curl suspeitos

grep -r "curl" ~/.openclaw/logs/ | grep -v "localhost"

# Monitorar chamadas de rede originárias do processo openclaw

lsof -i -p $(pgrep -f openclaw)

2. Instâncias Expostas sem Autenticação

Um pesquisador identificado como @fmdz387 realizou uma varredura no Shodan em janeiro de 2026 e encontrou quase 1.000 instalações do OpenClaw publicamente acessíveis sem nenhuma autenticação. O Bitsight foi além: entre 27 de janeiro e 8 de fevereiro de 2026, identificou mais de 30.000 instâncias ativas expostas na internet.

O problema tem duas camadas. A primeira é a configuração padrão permissiva: muitos usuários sobem o serviço sem configurar senha. A segunda é uma falha arquitetural mais grave: authentication bypass via proxy reverso. Quando o OpenClaw é implantado atrás de um Nginx ou Apache, uma falha no tratamento de conexões localhost permite que atacantes externos contornem completamente a proteção de login.

# Verificar se sua instância está exposta publicamente

curl -I http://SEU_IP:18789

# Configuração mínima obrigatória no gateway OpenClaw

# Edite o arquivo de configuração e garanta:

# gateway.auth.password = "SUA_SENHA_FORTE_AQUI"

# gateway.bind = "127.0.0.1" # Nunca 0.0.0.0 em produção

3. Vazamento de Dados Sensíveis e Credenciais em Texto Plano

O OpenClaw armazena tokens de autenticação, perfis de usuários, memórias e histórico de conversas em arquivos Markdown e JSON locais — em texto puro, sem criptografia. O pesquisador Jamieson O’Reilly conseguiu acessar chaves de API da Anthropic, tokens de bots do Telegram, contas do Slack e meses de histórico de conversas completo de instâncias expostas.

O Kaspersky também documentou casos onde fragmentos de conversas anteriores — incluindo dados pessoais e informações estratégicas — eram inadvertidamente recuperados e expostos em interações com outros usuários, representando violações diretas à LGPD e ao GDPR.

# Localizar arquivos de configuração do OpenClaw com credenciais

find ~/.openclaw ~/.clawdbot ~/clawd -name "*.json" -o -name "*.md" 2>/dev/null

# Verificar se há tokens expostos

grep -r "api_key\|token\|password\|secret" ~/.openclaw/ 2>/dev/null

4. Skills Maliciosas no Repositório Comunitário

O repositório de skills do OpenClaw — o ClawHub — conta com aproximadamente 6.000 cenários pré-construídos. O problema é que não existe nenhuma categorização, filtragem ou moderação para os uploads. O OpenClaw Bot at Koi identificou centenas de skills maliciosas no repositório, e um ator malicioso chegou a publicar uma skill que era, nas palavras do próprio Cisco, um “backdoor completo”.

O Kaspersky também documentou campanhas de malware sofisticadas: scripts que se apresentavam como bots de trading, assistentes financeiros e utilitários de gerenciamento de skills, mas que embutiam um stealer chamado “AuthTool”. Uma vez instalado, o malware exfiltrava arquivos, extensões de carteiras de criptomoedas, seed phrases, dados do macOS Keychain, senhas de navegadores e credenciais de serviços cloud.

5. Dependências com CVEs Conhecidos e Execução Remota de Código

A auditoria de segurança de janeiro de 2026 revelou o uso de bibliotecas desatualizadas com CVEs catalogados publicamente. Entre as vulnerabilidades encontradas estavam versões vulneráveis de bibliotecas de parsing JSON e módulos de comunicação HTTP que podem ser explorados para ataques de negação de serviço (DoS), manipulação de dados em trânsito e execução remota de código (RCE).

O risco se amplifica pela arquitetura do OpenClaw: o agente frequentemente roda com permissões elevadas — em alguns casos com acesso root — para conseguir integrar-se a outros sistemas. Um comprometimento bem-sucedido pode dar ao atacante controle total sobre o servidor host.

Impacto em Ambientes Corporativos

O cenário mais preocupante identificado pelos pesquisadores não é o uso doméstico — é o uso corporativo não gerenciado. O Kaspersky já classificou o OpenClaw como possivelmente a maior ameaça de shadow IT de 2026.

Se um agente de IA em um dispositivo pessoal estiver conectado a serviços corporativos (e-mail, mensageria, armazenamento de arquivos), atacantes podem manipular o agente para extrair dados, e essa atividade seria extremamente difícil para sistemas de monitoramento corporativos detectarem — já que o tráfego parece legítimo, originado de uma identidade humana conhecida.

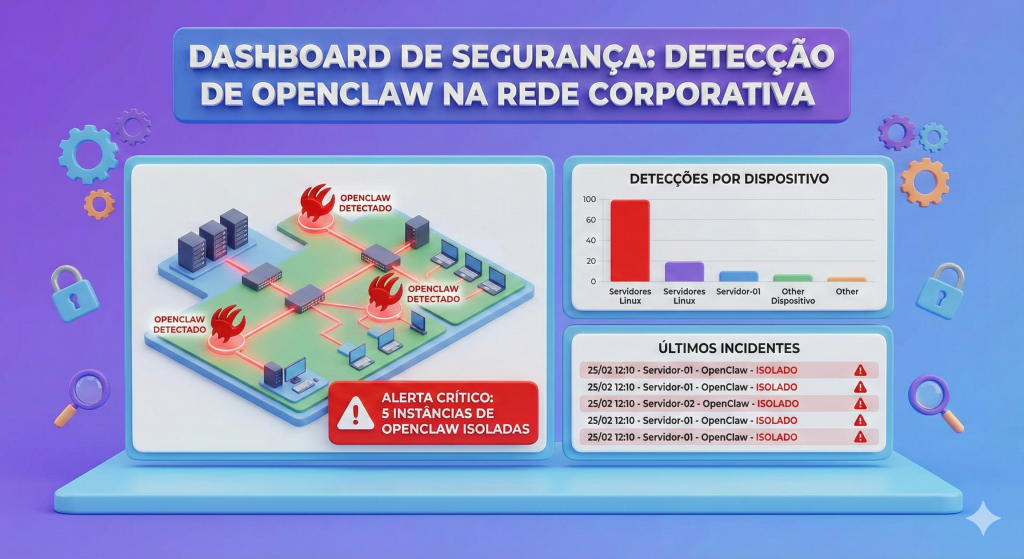

O CrowdStrike já lançou o OpenClaw Search & Removal Content Pack para o Falcon for IT, que permite às equipes de segurança identificar, remover e remediar instalações do OpenClaw em escala empresarial, cobrindo Linux, macOS e Windows.

Como Detectar OpenClaw na Sua Rede

Para equipes de SOC e segurança da informação, o Kaspersky recomenda monitorar os seguintes indicadores:

# Diretórios típicos do OpenClaw em sistemas Linux/macOS

ls ~/.openclaw/

ls ~/clawd/

ls ~/.clawdbot/

# Escanear a rede interna em busca de instâncias OpenClaw

# A porta padrão é 18789/tcp

nmap -p 18789 192.168.0.0/24

# Monitorar tráfego WebSocket nas portas características

# Portas: 3000 e 18789

# Verificar mensagens mDNS na porta 5353

# Buscar por: openclaw-gw.tcp

Ferramentas como Shodan também podem ser usadas internamente para identificar instâncias expostas. O fingerprint HTML dos painéis de controle do ClawdBot é reconhecível e pode ser incluído em regras de detecção SIEM.

Recomendações de Segurança: O que Fazer Agora

Se você usa OpenClaw pessoalmente

Mantenha sempre o software atualizado e aplique patches de segurança assim que disponibilizados. Nunca exponha sua instância diretamente à internet — use uma VPN ou restrinja o acesso a 127.0.0.1. Configure autenticação forte no gateway e revise regularmente quais skills estão instaladas, removendo qualquer uma que não seja de fonte confiável e verificável.

# Hardening básico: restringir bind à loopback

# No arquivo de configuração OpenClaw:

gateway:

auth:

password: "USE_UMA_SENHA_FORTE_AQUI"

bind: "127.0.0.1" # NUNCA use 0.0.0.0

# Limitar permissões de execução de shell no security guide

# Whitelist apenas as ferramentas estritamente necessárias

Se você gerencia segurança corporativa

Implemente o princípio do menor privilégio em qualquer deployment de OpenClaw: o agente deve operar com o mínimo de permissões necessárias, nunca com acesso administrativo. Use segmentação de rede e contêineres para isolar o agente dos recursos críticos da organização.

Estabeleça um sistema de monitoramento contínuo das atividades do OpenClaw — especialmente chamadas de rede para domínios externos não autorizados, criação de novos processos e modificações em arquivos de configuração. Implemente detecção de anomalias nas contas de e-mail e sistemas de mensageria integrados ao agente.

Considere também adotar ferramentas de RBAC (Role-Based Access Control) que apliquem Zero Trust dinamicamente, como as soluções mencionadas pela Trend Micro, que avaliam continuamente a postura de risco de identidades e serviços de IA antes de conceder acesso.

Para qualquer contexto de uso

Realize auditorias regulares de segurança, incluindo testes de penetração focados em injeção de prompts. Valide e sanitize todo conteúdo processado pelo agente, especialmente de fontes externas como e-mails, documentos e páginas web. Monitore os logs de forma contínua para detectar comportamentos anômalos. E, fundamentalmente, não instale skills do ClawHub sem verificar o código-fonte e a reputação do autor.

Conclusão

O OpenClaw representa algo genuinamente revolucionário no mundo dos assistentes de IA — e, ao mesmo tempo, um lembrete poderoso de que inovação sem segurança pode ser catastrófica. A combinação de memória persistente, acesso privilegiado, processamento de conteúdo não confiável e capacidade de comunicação externa cria uma superfície de ataque sem precedentes.

As 512 vulnerabilidades encontradas, as 30.000 instâncias expostas publicamente e os casos documentados de exfiltração de dados são números que não deveriam ser ignorados por nenhuma equipe de TI ou segurança da informação. O fato de ser um projeto open source e hobbyista — sem recursos dedicados à gestão de vulnerabilidades — torna o cenário ainda mais desafiador.

Isso não significa que você não possa usar o OpenClaw. Significa que, se for usá-lo, precisa fazê-lo com consciência e controles adequados. A segurança não é uma etapa opcional — ela precisa estar presente desde o primeiro git clone.

Compartilhe sua experiência nos comentários: você já testou o OpenClaw no seu ambiente? Quais controles de segurança implementou? E se você é parte de uma equipe de SOC, já identificou instâncias não autorizadas na sua rede?

Se este post foi útil, compartilhe com sua equipe de segurança — pode ser exatamente o que alguém precisa antes de instalar esse agente numa máquina corporativa. Ficou com dúvidas? Deixe nos comentários que eu respondo!

About author

Você pode gostar também

Mês do Orgulho Nerd na 4Linux: Cursos com até 50% OFF!

Começou o mês do Orgulho Nerd 4Linux! 🤓🤘🏼 Em comemoração ao dia do Orgulho Nerd, celebrado em 25 de maio, a 4Linux preparou uma promoção exclusiva. Os clientes que comprarem

Entendendo Certificados TLS no Traefik: Guia Completo para Iniciantes

Introdução A segurança na web é um tema cada vez mais importante nos dias de hoje. Garantir que a comunicação entre o cliente e o servidor seja segura é fundamental

Docker Desktop com IA Integrada: Análise Técnica e Riscos Ocultos

A mais recente atualização do Docker Desktop trouxe um assistente de inteligência artificial nativo que promete revolucionar workflows de containerização. No entanto, uma análise técnica aprofundada revela que essa “revolução”